Rechercher dans ce blog

programmation - news de l'informatique - logiciels libres - sécurité

Articles

Affichage des articles du 2017

MAILSPLOT : FAILLES BÉANTES DANS LES MESSAGERIES

- Obtenir le lien

- X

- Autres applications

RPI3 | LE LABORATOIRE DE LOS ALAMOS VIENT DE CONSTRUIRE UN SUPERORDINATEUR

- Obtenir le lien

- X

- Autres applications

INTERNET ATTAQUE MASSIVE DES OBJETS CONNECTÉS EN PRÉPARATION ?

- Obtenir le lien

- X

- Autres applications

WIFI | LE PROTOCOLE DE CHIFFREMENT WPA2 EST TOMBÉ

- Obtenir le lien

- X

- Autres applications

HOME MINI UN BUG DÉCOUVERT PAR HASARD

- Obtenir le lien

- X

- Autres applications

ANTIVIRUS : KASPERSKY TOUJOURS LE MEILLEUR

- Obtenir le lien

- X

- Autres applications

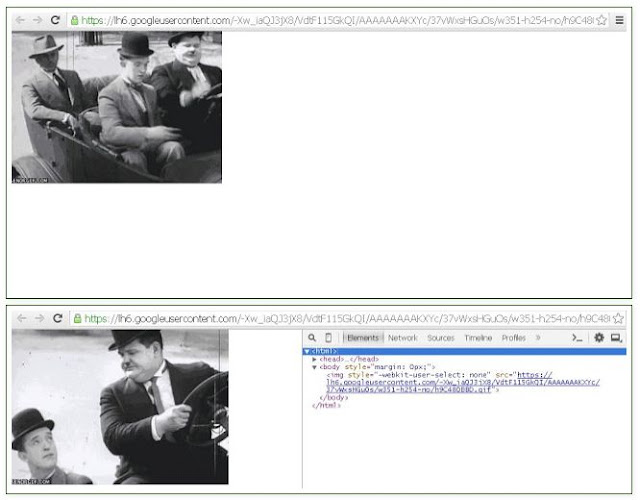

COMMENT INTÉGRER UNE IMAGE GIF SUR UN SITE OU UN BLOG ?

- Obtenir le lien

- X

- Autres applications

QUBES OS EST LE SYSTÈME LE PLUS SÉCURISÉ SELON EDWARD SNOWDEN

- Obtenir le lien

- X

- Autres applications

COMMENT SE PROTÉGER DE LA FAILLE DE SÉCURITÉ DES BOX ORANGE ET SFR ?

- Obtenir le lien

- X

- Autres applications

LA COURSE A L'ORDINATEUR QUANTIQUE BAT SON PLEIN A TRAVERS LE MONDE SAUF EN EUROPE CELA VA DE SOI

- Obtenir le lien

- X

- Autres applications

LOGICIEL DE MATHÉMATIQUE MAXIMA SOUS TeXmacs

- Obtenir le lien

- X

- Autres applications

DOUBLE AGENT : UNE FAILLE MONUMENTALE DE SÉCURITÉ DE WINDOWS XP À WINDOWS 10

- Obtenir le lien

- X

- Autres applications

La fondation Raspberry Pi vient de fêter ses 5 ans avec plus de 12 millions cartes vendues

- Obtenir le lien

- X

- Autres applications